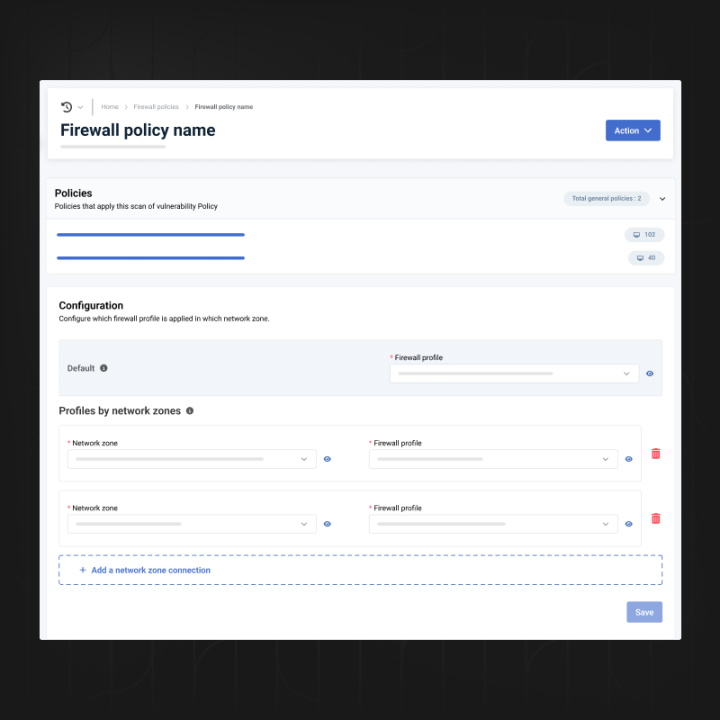

Die Firewall-Richtlinien ermöglichen es, ein Firewall-Profil mit Endpunkten zu verknüpfen. Dabei gibt es eine Reihe von Filterregeln, die auf Netzwerkverbindungen angewendet werden, basierend auf…

-

dem Netzwerkprotokoll (IPv4/IPv6 und/oder TCP/UDP/ICMP),

-

der Richtung (eingehend, ausgehend oder beides),

-

dem lokalen Host, d. h. dem geschützten Endpunkt (einzelne IP-Adresse/Bereich/CIDR, Port und/oder Anwendung),

-

dem Remote-Host, d. h. dem Remote-Endpunkt, der von der Verbindung mit dem geschützten Endpunkt betroffen ist (eindeutige IP-Adresse/Bereich/CIDR oder FQDN und/oder Port).

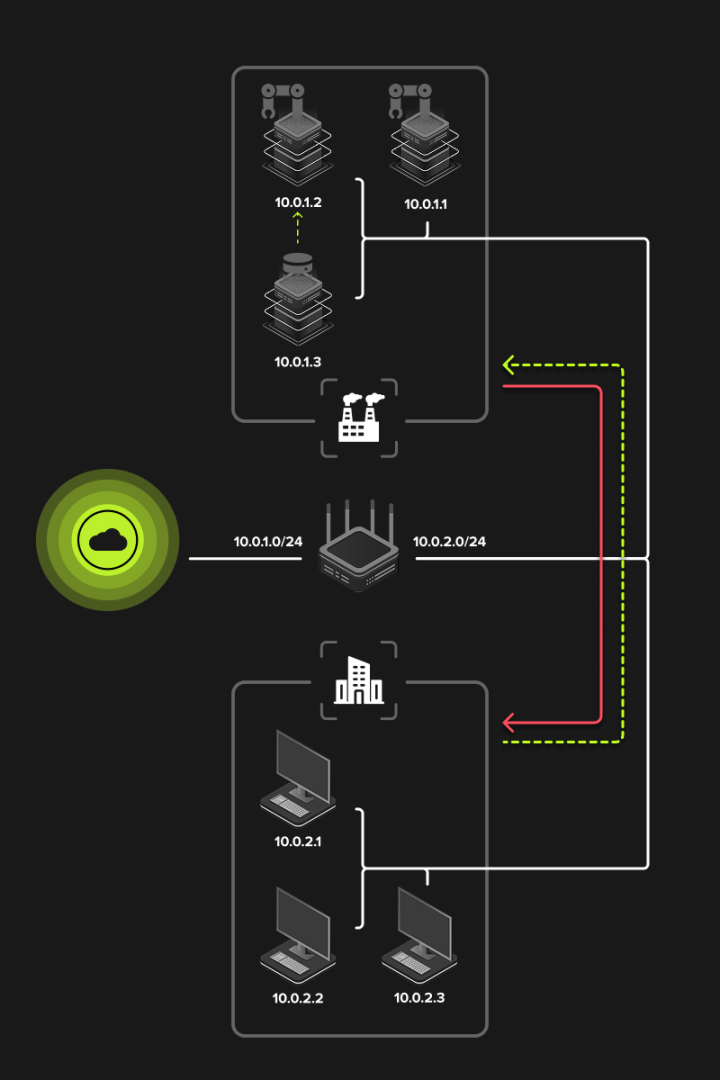

Darüber hinaus ermöglicht die EPP-Firewall von HarfangLab in Fällen, in denen die dynamische Anwendung verschiedener Firewall-Profile innerhalb eines komplexen Netzwerkkontexts erforderlich ist (z. B. mobile Endpunkte, Server, die gleichzeitig mit mehreren Netzwerken verbunden sind), die Definition von Netzwerkzonen auf der Grundlage verschiedener Parameter wie Netzwerkschnittstellentyp und zugehörige IP-Adresse. Außerdem kann über entsprechende Firewall-Richtlinien ausgewählt werden, welches Profil in welcher Netzwerkzone angewendet werden soll.

Diese Firewall-Richtlinien werden dann mit den Endpunktrichtlinien verknüpft, wodurch alle Konfigurationselemente in der Konsole vereinheitlicht werden.

Eingehende und ausgehende Netzwerkverbindungen werden mithilfe von Regeln gefiltert, die direkt über die HarfangLab-Konsole konfiguriert und verwaltet werden.